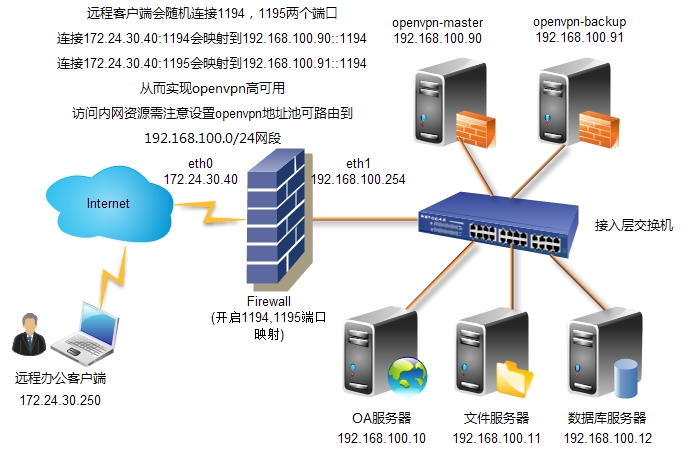

本指南详细介绍了如何在CentOS服务器上设置VPN,构建私有网络,确保数据传输安全。包括安装配置VPN服务器、客户端连接以及优化网络性能等步骤,助您轻松实现数据加密传输。

随着互联网的普及,网络安全问题日益凸显,VPN(虚拟专用网络)作为一种常见的网络安全技术,可以在公共网络上建立专用网络,保障数据传输的安全性,本文将为您详细介绍如何在CentOS服务器上设置VPN,实现私有网络的搭建。

准备工作

1、准备一台CentOS服务器,并确保服务器已安装网络服务。

2、准备一台客户端设备,用于连接VPN。

3、准备VPN服务器证书和客户端证书。

VPN服务器搭建

1、安装VPN服务器软件

在CentOS服务器上,我们可以使用OpenVPN软件搭建VPN服务器,安装OpenVPN软件:

sudo yum install openvpn easy-rsa

2、配置easy-rsa

easy-rsa是OpenVPN的一套配置脚本,用于生成VPN服务器和客户端的证书,进入easy-rsa目录,修改vars文件:

export KEY_COUNTRY="CN" export KEY_PROVINCE="Beijing" export KEY_CITY="Beijing" export KEY_ORG="Your Organization" export KEY_ORG_UNIT="Your Organization Unit" export KEY_EMAIL="your_email@example.com" export KEY_NAME="server" export KEY_CN="server"

3、生成CA证书、服务器证书、私钥

在easy-rsa目录下,执行以下命令生成CA证书、服务器证书、私钥:

source vars ./clean-all ./build-ca ./build-key-server server

4、生成客户端证书

为每个客户端生成证书,执行以下命令:

source vars ./build-key client1

5、生成DH参数

生成DH参数,提高VPN连接的安全性:

source vars ./build-dh

6、配置OpenVPN

创建一个名为server.conf的文件,并编辑以下内容:

port 1194 proto tcp dev tun ca /etc/openvpn/easy-rsa/keys/ca.crt cert /etc/openvpn/easy-rsa/keys/server.crt key /etc/openvpn/easy-rsa/keys/server.key dh /etc/openvpn/easy-rsa/keys/dh2048.pem server 10.8.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt push "redirect-gateway def1 bypass-dhcp" keepalive 10 120 comp-lzo user nobody group nogroup persist-key persist-tun status openvpn-status.log log /var/log/openvpn.log verb 3

7、启动OpenVPN服务

sudo systemctl start openvpn@server.service sudo systemctl enable openvpn@server.service

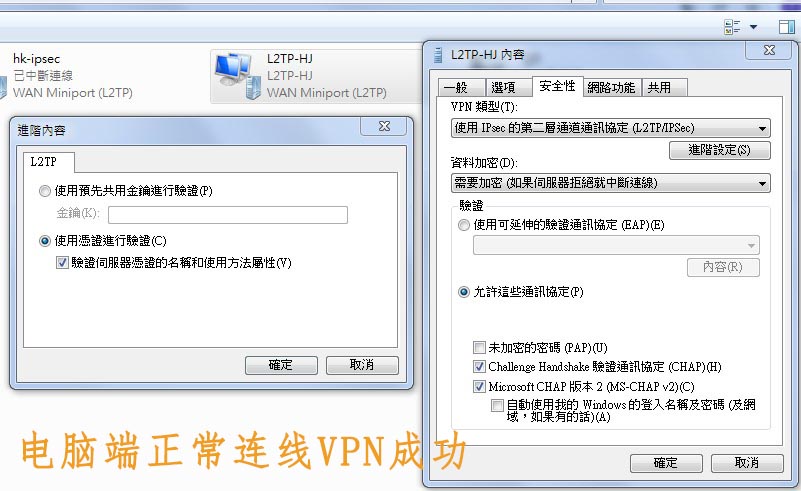

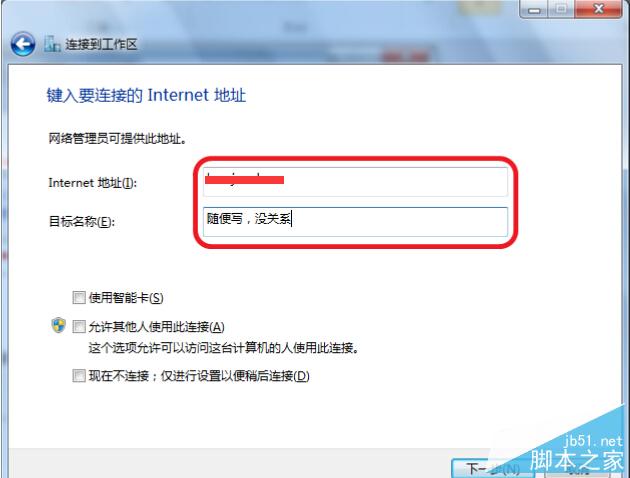

客户端连接

1、下载VPN客户端

根据您的操作系统下载相应的OpenVPN客户端。

2、配置客户端

打开OpenVPN客户端,导入服务器证书和客户端证书。

3、连接VPN

点击“连接”按钮,输入用户名和密码(客户端证书中的用户名和密码),即可连接到VPN服务器。

通过本文的介绍,您已经学会了如何在CentOS服务器上设置VPN,实现私有网络的搭建,使用VPN可以保障数据传输的安全性,提高企业网络的安全性,在实际应用中,您可以根据需求调整VPN配置,以满足不同的业务需求。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnceshi/25572.html发布于:2024-11-08

还没有评论,来说两句吧...