本指南从零开始,详细介绍了服务器构建VPN的步骤。涵盖从选择合适的服务器、安装操作系统,到配置VPN服务、设置加密和用户认证等关键环节。适合初学者学习和专业人士参考。

VPN概述

VPN,即虚拟私人网络,它利用公共网络(如互联网)构建一个加密的安全通道,使用户能够远程访问企业内部网络或实现匿名上网,其主要功能包括:

1、数据加密:对传输数据进行加密处理,有效防止数据被窃取或篡改。

2、隐私保护:隐藏用户的真实IP地址,实现匿名上网。

3、突破网络限制:绕过地域限制,访问被屏蔽的网站。

服务器构建VPN的准备工作

1、选择VPN协议:目前市面上常见的VPN协议有PPTP、L2TP/IPsec、OpenVPN等,OpenVPN因其高安全性、配置简便、跨平台性强等特点,被广泛应用。

2、准备服务器:选择一台拥有公网IP地址的服务器,可以是云服务器、VPS或实体服务器。

3、购买SSL证书:为提高VPN连接的安全性,建议为服务器购买SSL证书。

4、安装VPN软件:根据所选VPN协议,安装相应的VPN软件,以下以OpenVPN为例进行说明。

服务器构建OpenVPN VPN

1、安装OpenVPN软件

在服务器上,使用以下命令安装OpenVPN:

```bash

sudo apt-get update

sudo apt-get install openvpn.com/tags-2521.html" class="superseo">vpn easy-rsa

```

2、生成CA证书

进入easy-rsa目录,生成CA证书:

```bash

cd /etc/openvpn/easy-rsa

./clean-all

./gen-ca

```

根据提示输入CA证书信息,完成证书生成。

3、生成服务器证书

```bash

./gen-server myserver

```

根据提示输入服务器证书信息,完成服务器证书生成。

4、生成客户端证书

```bash

./gen-client myclient

```

根据提示输入客户端证书信息,完成客户端证书生成。

5、配置OpenVPN

编辑OpenVPN配置文件(/etc/openvpn/openvpn.conf),修改以下参数:

```bash

local myserver

port 1194

proto udp

dev tun

ca /etc/openvpn/easy-rsa/keys/ca.crt

cert /etc/openvpn/easy-rsa/keys/myserver.crt

key /etc/openvpn/easy-rsa/keys/myserver.key

dh /etc/openvpn/easy-rsa/keys/dh2048.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

push "redirect-gateway def1"

keepalive 10 120

cipher AES-256-CBC

user nobody

group nogroup

persist-key

persist-tun

status openvpn-status.log

log /var/log/openvpn.log

comp-lzo

max-clients 100

```

6、启动OpenVPN服务

```bash

sudo systemctl start openvpn@server.service

sudo systemctl enable openvpn@server.service

```

7、分发客户端配置文件

将生成的客户端证书(myclient.ovpn)和私钥(myclient.key)发送给客户端用户,客户端用户需将这两个文件导入VPN客户端软件。

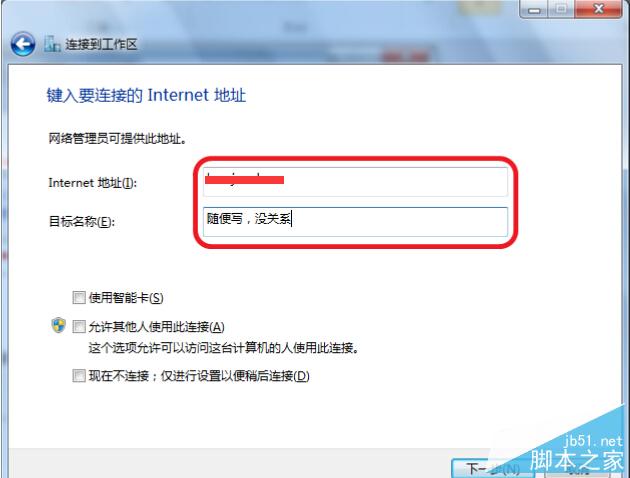

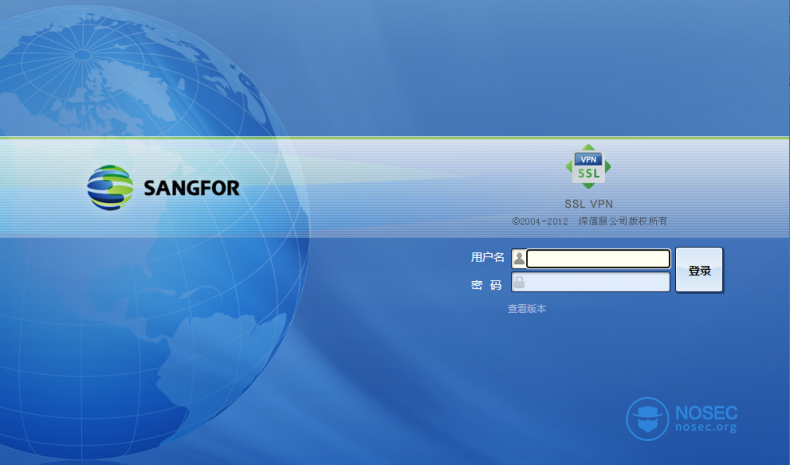

客户端连接VPN

客户端用户在VPN客户端软件中导入配置文件(myclient.ovpn),输入私钥密码,即可连接到服务器,实现加密通信。

通过上述步骤,您已成功在服务器上搭建了一个OpenVPN VPN,这样,您便能在公共网络上安全地访问企业内部网络或实现匿名上网,需要注意的是,VPN服务器需要定期更新安全补丁,以确保系统安全。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnceshi/39543.html发布于:2024-11-09

还没有评论,来说两句吧...