本文深入解析了C语言实现VPN的原理和步骤,包括VPN的基本概念、C语言编程环境搭建、加密算法选择、网络通信等关键环节。通过详细的代码示例,展示了如何利用C语言实现VPN的功能,为读者提供了实用参考。

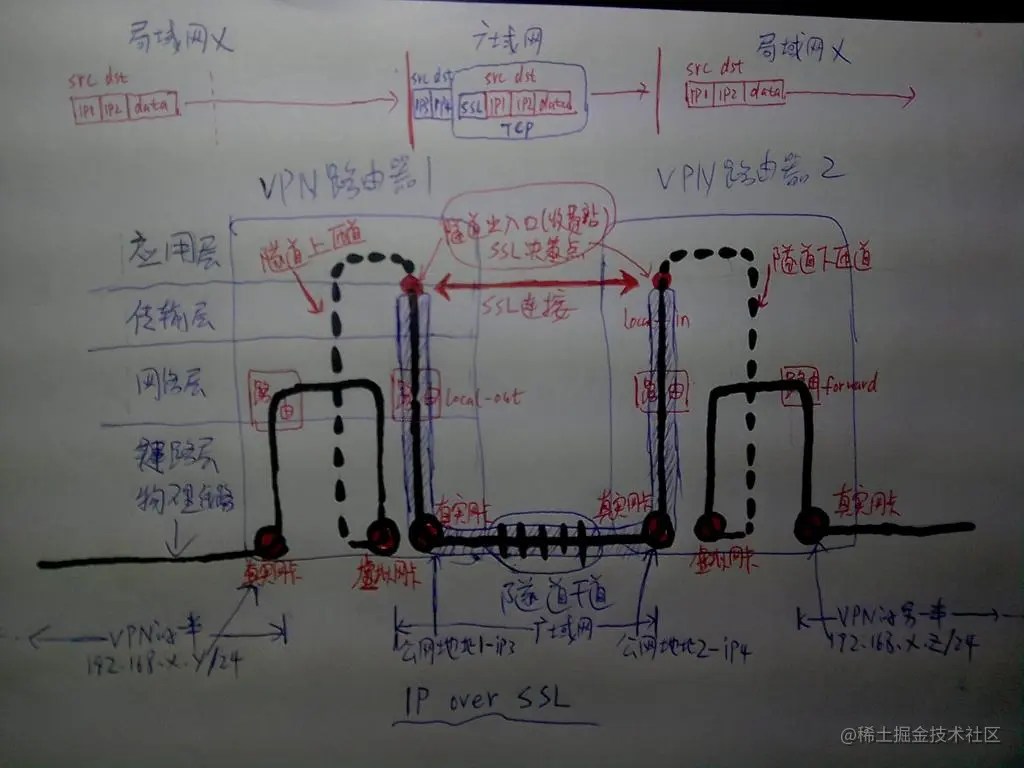

VPN原理

VPN通过在公共网络中建立一条加密的通信隧道,将用户的设备与目标网络连接,确保数据传输的安全性,以下是VPN的基本原理:

1、加密:VPN使用加密算法对数据进行加密,确保数据在传输过程中不被窃取或篡改。

2、隧道:VPN在公共网络中建立一个虚拟隧道,连接用户设备与目标网络。

3、隧道建立:VPN客户端与服务器通过握手协议建立隧道,确定加密算法和密钥。

4、数据传输:客户端将数据加密后发送到服务器,服务器解密后转发到目标网络;反之亦然。

C语言实现VPN的步骤

1、选择加密算法:本文以AES算法为例,实现VPN。

2、生成密钥:密钥是VPN通信的核心,用于加密和解密数据,本文采用随机生成密钥的方式。

3、实现握手协议:握手协议用于建立VPN隧道,确定加密算法和密钥,本文以SSL/TLS协议为例。

4、实现数据传输:客户端和服务器通过建立的隧道进行数据传输。

具体步骤如下:

1、创建socket:客户端和服务器分别创建socket,用于网络通信。

2、绑定地址:将socket绑定到本地地址和端口。

3、监听连接:服务器端socket监听客户端的连接请求。

4、建立连接:客户端向服务器发起连接请求,服务器接受连接。

5、握手:客户端和服务器通过SSL/TLS协议进行握手,确定加密算法和密钥。

6、数据传输:客户端和服务器通过建立的隧道进行数据传输。

代码示例

以下是一个简单的C语言实现VPN的示例,包括socket创建、绑定地址、监听连接、建立连接、握手和数据传输等功能。

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <unistd.h>

#include <netinet/in.h>

#include <sys/socket.h>

#include <arpa/inet.h>

#define PORT 8080

#define BUFFER_SIZE 1024

int main() {

int server_fd, client_fd;

struct sockaddr_in server_addr, client_addr;

socklen_t client_addr_len;

char buffer[BUFFER_SIZE];

// 创建socket

server_fd = socket(AF_INET, SOCK_STREAM, 0);

if (server_fd < 0) {

perror("socket");

exit(EXIT_FAILURE);

}

// 绑定地址

memset(&server_addr, 0, sizeof(server_addr));

server_addr.sin_family = AF_INET;

server_addr.sin_addr.s_addr = htonl(INADDR_ANY);

server_addr.sin_port = htons(PORT);

if (bind(server_fd, (struct sockaddr *)&server_addr, sizeof(server_addr)) < 0) {

perror("bind");

exit(EXIT_FAILURE);

}

// 监听连接

if (listen(server_fd, 10) < 0) {

perror("listen");

exit(EXIT_FAILURE);

}

// 接受连接

client_addr_len = sizeof(client_addr);

client_fd = accept(server_fd, (struct sockaddr *)&client_addr, &client_addr_len);

if (client_fd < 0) {

perror("accept");

exit(EXIT_FAILURE);

}

// 数据传输

while (1) {

memset(buffer, 0, BUFFER_SIZE);

int len = read(client_fd, buffer, BUFFER_SIZE);

if (len > 0) {

printf("Received: %s

", buffer);

write(client_fd, buffer, len);

}

}

// 关闭socket

close(client_fd);

close(server_fd);

return 0;

}通过掌握VPN的基本原理和C语言编程技巧,读者可以开发出具有安全性的VPN应用程序,在实际应用中,可以根据需求选择合适的加密算法、握手协议和隧道建立方式,以满足不同场景下的安全需求。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnceshi/66391.html发布于:2024-11-14

还没有评论,来说两句吧...