IPsec VPN第一阶段涉及安全隧道搭建,基础包括加密、认证与完整性保护。此阶段面临诸多挑战,如配置复杂性、兼容性问题和性能优化。确保隧道稳定可靠,需深入研究并克服这些技术难题。

IPsec VPN,作为一种基于IPsec协议的虚拟专用网络技术,通过加密与认证机制保障数据传输的安全性,IPsec VPN的工作主要分为两个阶段:第一阶段为安全隧道的构建,第二阶段为数据的传输。

IPsec VPN第一阶段:安全隧道构建

1. 安全隧道构建概述

IPsec VPN第一阶段的核心任务是在两个网络之间构建一个安全隧道,此隧道确保数据在传输过程中具备机密性、完整性和不可否认性,安全隧道构建主要包括以下步骤:

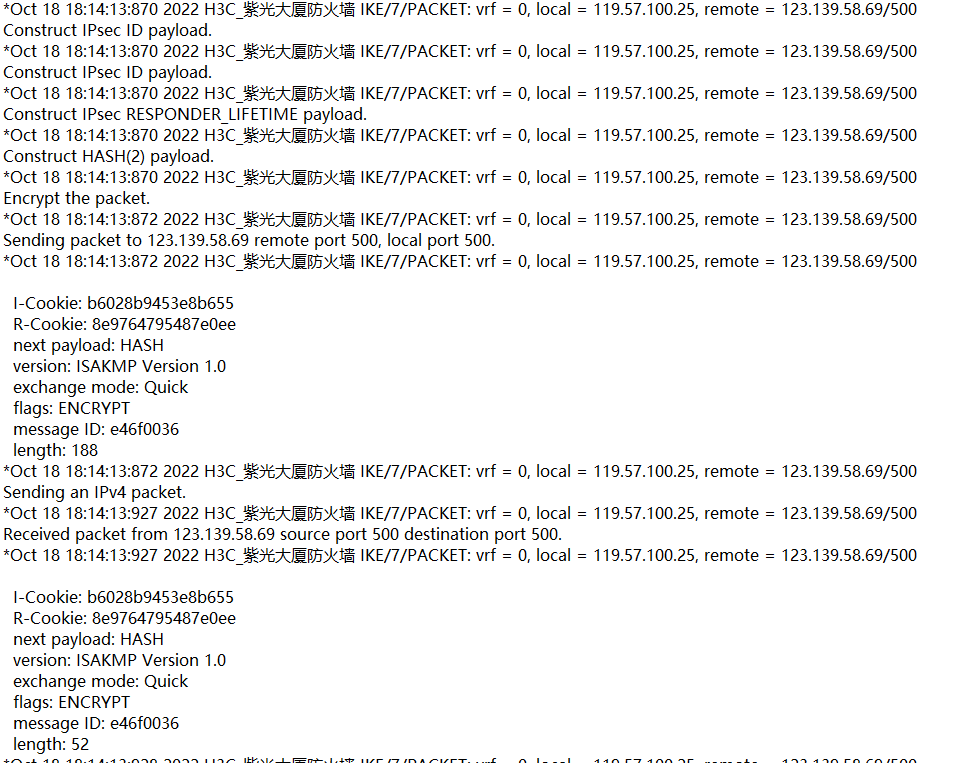

密钥交换:通过密钥交换算法(如IKEv1、IKEv2)在两个网络设备间协商密钥,以保障后续通信的安全性。

认证:通过认证算法(如预共享密钥、数字证书)对通信双方进行身份验证,确保通信双方的合法性。

加密:使用协商后的密钥对数据包进行加密,保障数据在传输过程中的机密性。

封装:将加密后的数据包封装在IP头部,以便在网络中传输。

2. 安全隧道构建的关键技术

IKE(Internet Key Exchange):IKE是一种密钥交换协议,用于在两个网络设备间协商构建安全隧道所需的密钥,IKE支持两种模式:主模式和野蛮模式,主模式通过两次握手过程确保通信双方的信任;野蛮模式则通过一次握手过程,但安全性相对较低。

AH(Authentication Header):AH是一种认证头协议,用于验证数据包的完整性和不可否认性,AH通过计算数据包的哈希值并将其附加到数据包头部,确保数据在传输过程中的完整性。

ESP(Encapsulating Security Payload):ESP是一种封装安全载荷协议,用于对数据包进行加密,保障数据包的机密性和完整性,ESP通过计算数据包的哈希值,确保数据在传输过程中的不可否认性。

IPsec VPN第一阶段构建的挑战

1. 密钥管理

密钥是IPsec VPN安全隧道构建的核心,密钥管理不当可能导致安全漏洞,企业需要建立完善的密钥管理系统,确保密钥的安全存储、分发和更新。

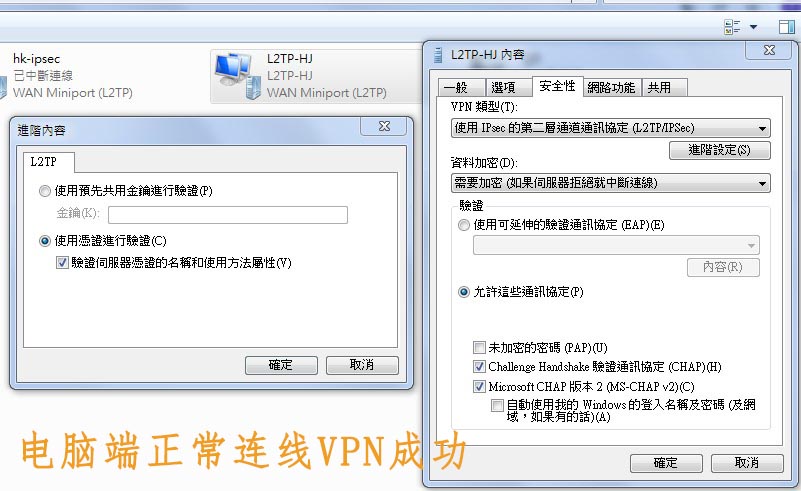

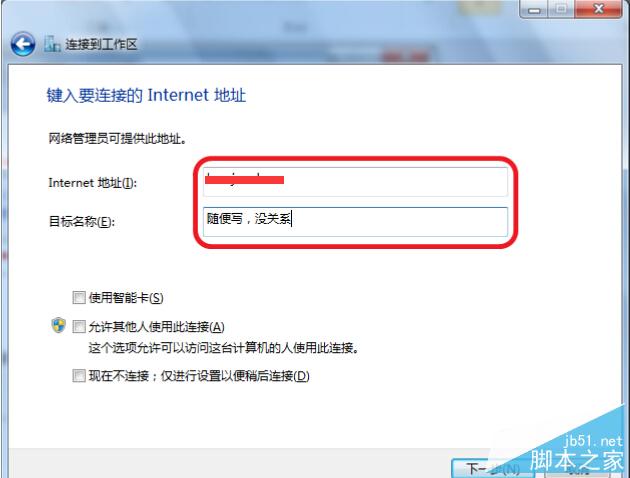

2. 配置复杂性

IPsec VPN安全隧道构建涉及多种协议和配置参数,配置过程相对复杂,企业需要投入大量人力和物力进行配置,并定期检查和调整配置,以确保安全隧道的稳定运行。

3. 兼容性问题

不同厂商的IPsec VPN设备可能存在兼容性问题,导致安全隧道构建失败,企业需要选择具有良好兼容性的设备,并在构建过程中注意配置参数的一致性。

4. 性能影响

IPsec VPN安全隧道构建需要消耗一定的计算资源,可能导致网络性能下降,企业需要在安全性和性能之间进行权衡,选择合适的加密算法和压缩技术,以降低性能影响。

IPsec VPN第一阶段的安全隧道构建是保障数据传输安全的基础,企业需要深入了解IPsec VPN的技术原理,掌握密钥管理、配置优化和性能调优等方面的知识,以确保安全隧道的稳定运行,随着网络安全威胁的不断演变,企业还需关注新型攻击手段,不断更新和升级IPsec VPN技术,以应对日益严峻的网络安全挑战。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnceshi/70532.html发布于:2024-11-14

还没有评论,来说两句吧...