本文图解IPsec VPN最佳部署方案,详细介绍如何构建安全高效的网络连接。涵盖设备选择、配置步骤、加密技术以及网络拓扑设计,助您轻松搭建安全可靠的VPN网络。

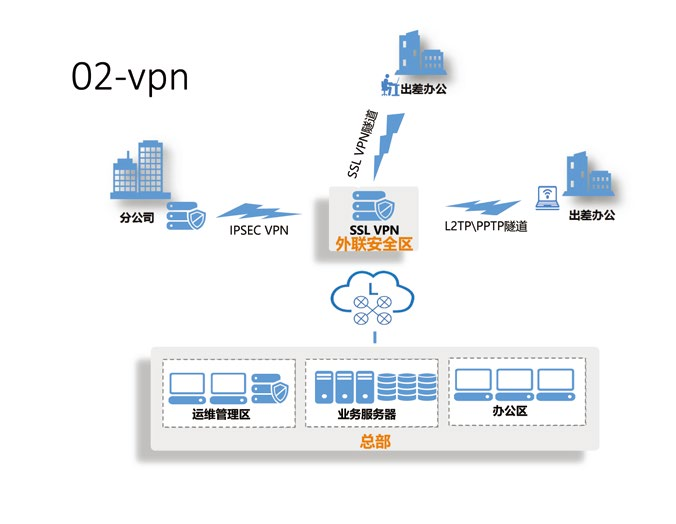

如图所示,IPsec VPN是一种基于IP协议的安全隧道技术,它能在公共网络上构建一个加密通道,实现远程用户与内部网络之间的安全通信,IPsec VPN具有以下显著特点:

1、加密性:对数据包进行加密,确保数据在传输过程中的安全。

2、完整性:验证数据包在传输过程中是否被篡改。

3、可靠性:提供稳定的数据传输服务。

4、可扩展性:方便地扩展到多个网络节点。

IPsec VPN最佳部署图解

1. 网络拓扑结构

在部署IPsec VPN之前,首先明确网络拓扑结构,以下是一个典型的IPsec VPN网络拓扑结构:

内部网络:企业内部网络,包括服务器、客户端等设备。

互联网:公共网络,包括企业外部用户。

VPN网关:负责IPsec VPN通信的设备,可以是路由器或防火墙。

2. VPN网关配置

(1)配置IP地址:为VPN网关分配一个内部IP地址和一个外部IP地址,分别用于内部网络通信和与互联网通信。

(2)配置IPsec策略:在VPN网关上配置IPsec策略,包括加密算法、认证算法、密钥交换方式等,以下是一个示例:

加密算法:AES-256

认证算法:SHA-256

密钥交换方式:IKEv2

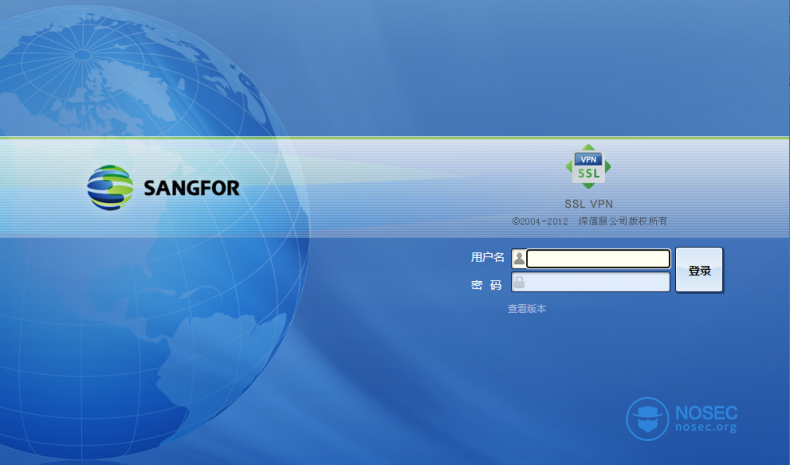

3. 客户端配置

(1)安装VPN客户端:在客户端设备上安装VPN客户端软件,如OpenVPN、Cisco AnyConnect等。

(2)配置VPN连接:在VPN客户端软件中配置VPN连接,包括VPN网关的IP地址、用户名、密码等。

4. 验证连接

完成以上配置后,在客户端设备上尝试连接VPN,若连接成功,则说明IPsec VPN部署成功。

IPsec VPN最佳部署注意事项

1、选择合适的VPN网关设备:VPN网关设备应具备足够的性能和稳定性,以满足企业数据传输需求。

2、定期更新IPsec策略:随着网络安全形势的变化,定期更新IPsec策略,确保数据传输的安全性。

3、采用强加密算法和认证算法:选择强加密算法和认证算法,如AES-256、SHA-256等,提高数据传输的安全性。

4、设置合理的密钥交换方式:选择合适的密钥交换方式,如IKEv2,确保密钥交换过程中的安全性。

5、定期监控VPN连接状态:定期监控VPN连接状态,及时发现并解决连接问题。

通过以上IPsec VPN最佳部署方案,您可以根据实际需求搭建一个安全可靠的网络环境,在部署过程中,注意以上注意事项,确保VPN网络的稳定运行。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnceshi/78758.html发布于:2024-11-15

还没有评论,来说两句吧...