本文深入解析Cisco VPN配置,从基础到高级技巧,包括VPN类型、配置步骤、安全策略设置等。通过实际案例分析,帮助读者掌握VPN配置方法,提高网络安全防护能力。

Cisco VPN基础配置

1. VPN类型

Cisco VPN主要分为两种类型:SSL VPN和IPsec VPN,SSL VPN适用于客户端到网关的连接,而IPsec VPN适用于站点到站点的连接。

2. VPN设备配置

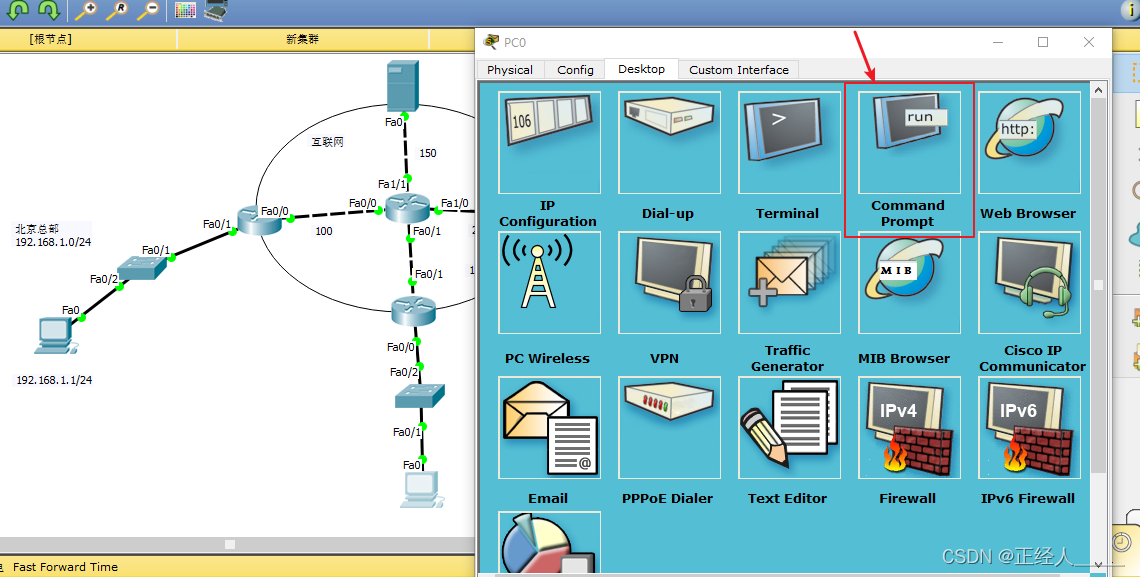

(1)创建VPN设备

在Cisco设备上,首先需要创建一个VPN设备,用于标识VPN的配置信息,以下命令可创建VPN设备:

router# crypto isakmp policy 1 router# crypto ipsec transform-set esp-3des esp-des esp-sha-hmac router# crypto ipsec security-association lifetime 3600 3600 router# crypto isakmp key mykey address myvpnpeer.com router# crypto ipsec site-bridge myvpnpeer.com

(2)配置接口

需要为VPN接口配置IP地址和子网掩码,并启用接口:

router# interface GigabitEthernet0/0 router# ip address 192.168.1.1 255.255.255.0 router# no shutdown

(3)配置NAT

如果VPN设备位于NAT环境中,需要配置NAT,以便内部网络可以访问外部网络,以下命令为内部网络配置NAT:

router# ip nat inside source list 1 interface GigabitEthernet0/0 overload router# access-list 1 permit 192.168.1.0 0.0.0.255

3. VPN隧道配置

(1)创建隧道

在VPN设备上创建隧道,指定对端VPN设备的IP地址:

router# crypto ipsec tunnel-group mytunnel mode transport router# crypto ipsec tunnel-group mytunnel local-tunnel GigabitEthernet0/0 router# crypto ipsec tunnel-group mytunnel remote-tunnel myvpnpeer.com

(2)配置加密和认证

配置隧道时,需要指定加密算法和认证方式,以下命令为隧道配置3DES加密和SHA-1认证:

router# crypto ipsec transform-set mytransform esp-3des esp-des esp-sha-hmac router# crypto ipsec tunnel-group mytunnel transform-set mytransform router# crypto isakmp key mykey address myvpnpeer.com router# crypto ipsec security-association lifetime 3600 3600 router# crypto ipsec transform-set mytransform esp-3des esp-des esp-sha-hmac router# crypto ipsec tunnel-group mytunnel transform-set mytransform router# crypto isakmp key mykey address myvpnpeer.com router# crypto isakmp authentication pre-share

高级Cisco VPN配置技巧

在实际应用中,以下高级技巧可以帮助您更好地配置Cisco VPN:

1、多隧道配置:在实际应用中,可能需要同时配置多条VPN隧道,以满足不同的业务需求,以下命令为隧道组添加第二条隧道:

router# crypto ipsec tunnel-group mytunnel2 mode transport router# crypto ipsec tunnel-group mytunnel2 local-tunnel GigabitEthernet0/0 router# crypto ipsec tunnel-group mytunnel2 remote-tunnel myvpnpeer2.com

2、隧道监控:为确保VPN隧道的正常运行,需要定期监控隧道状态,以下命令查看隧道状态:

router# show crypto isakmp sa router# show crypto ipsec sa

3、VPN策略优化:在配置VPN时,可以根据实际需求调整策略,提高VPN性能,以下命令为VPN策略优化:

router# crypto ipsec transform-set mytransform esp-3des esp-des esp-sha-hmac router# crypto ipsec tunnel-group mytunnel transform-set mytransform router# crypto isakmp key mykey address myvpnpeer.com router# crypto ipsec security-association lifetime 3600 3600 router# crypto ipsec transform-set mytransform esp-3des esp-des esp-sha-hmac router# crypto ipsec tunnel-group mytunnel transform-set mytransform router# crypto isakmp key mykey address myvpnpeer.com router# crypto isakmp authentication pre-share

通过以上内容,相信您已经对Cisco VPN的配置有了更深入的了解,在实际应用中,不断积累经验,才能更好地发挥VPN技术的优势。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnpingce/19482.html发布于:2024-11-07

还没有评论,来说两句吧...