本指南深入解析VPN隧道配置,涵盖技术要点与实战策略。通过详尽讲解,助您快速掌握VPN隧道搭建、配置与优化,确保网络安全与数据传输效率。

VPN隧道配置概述

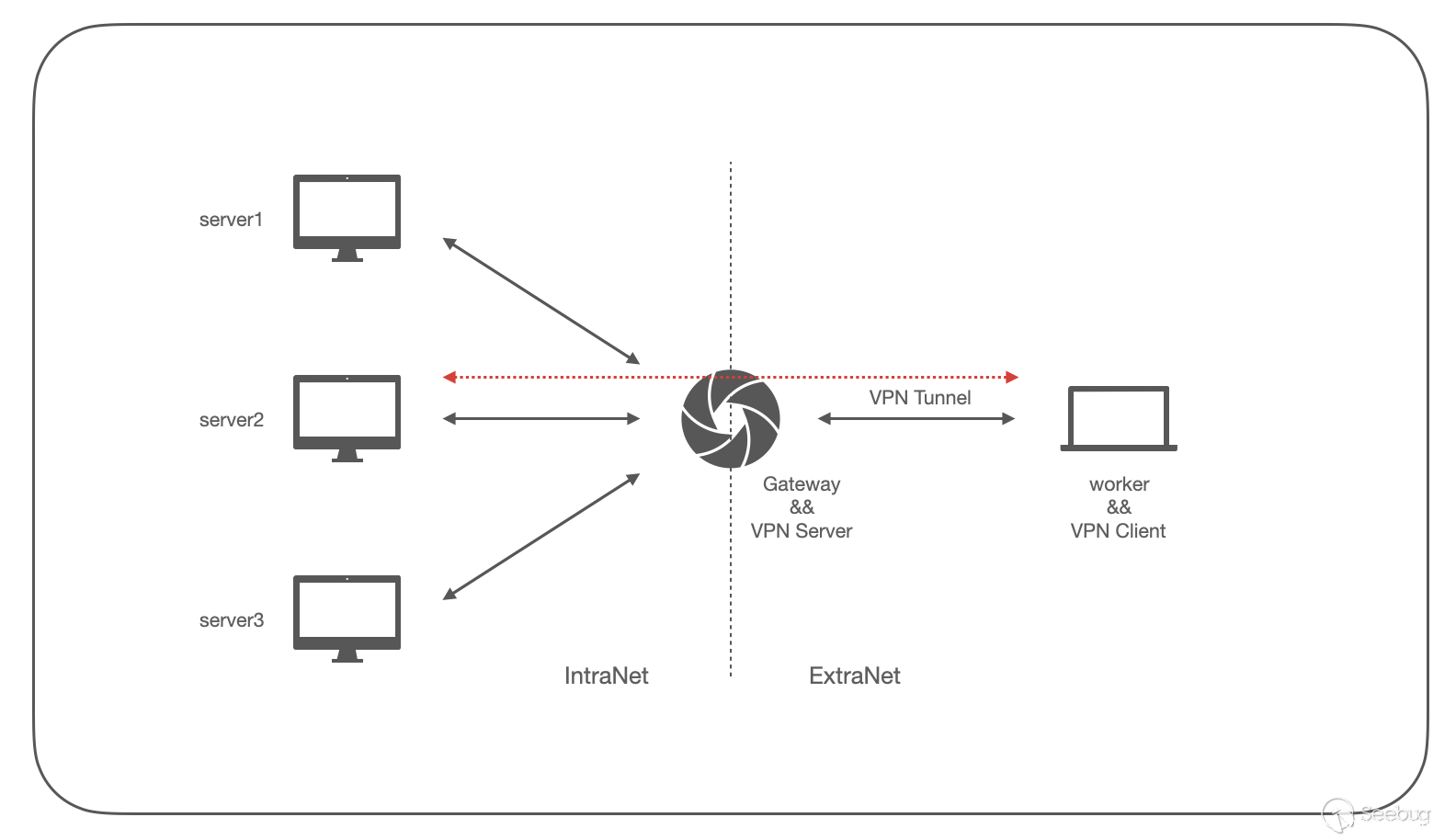

VPN隧道作为VPN技术实现数据加密、传输与隔离的核心,通过加密算法将数据封装在隧道中,实现远程访问,VPN隧道配置涉及以下关键方面:

1、隧道协议选择

2、加密算法选择

3、身份认证与授权

4、隧道建立与维护

隧道协议选择

当前,常见的VPN隧道协议包括PPTP、L2TP/IPsec、IKEv2/IPsec等,以下是这些协议的简要介绍:

1、PPTP(点对点隧道协议):作为最早的VPN协议之一,PPTP实现简单,但安全性相对较低,易受攻击。

2、L2TP/IPsec(二层隧道协议与IP安全):L2TP/IPsec结合了L2TP和IPsec的优点,安全性较高,是目前应用最广泛的VPN协议之一。

3、IKEv2/IPsec:IKEv2是IKEv1的升级版,提供了更快的连接速度和更高的安全性,IKEv2/IPsec结合了两者的优势,是目前最先进的VPN协议之一。

加密算法选择

加密算法是确保VPN隧道安全性的核心,常见的加密算法包括AES、3DES、DES等,以下是这些算法的简要介绍:

1、AES(高级加密标准):AES是目前最安全的加密算法之一,广泛应用于VPN隧道配置。

2、3DES(三重数据加密算法):3DES是DES的升级版,安全性较高,但加密速度较慢。

3、DES(数据加密标准):DES是最早的加密算法之一,但由于安全性较低,已被AES和3DES所取代。

身份认证与授权

身份认证与授权是确保VPN隧道安全性的关键环节,常见的身份认证方式包括:

1、用户名/密码认证:通过用户名和密码进行身份验证。

2、二因素认证:结合用户名/密码和手机短信、动态令牌等第二因素进行身份验证。

3、数字证书认证:使用数字证书进行身份验证,安全性较高。

隧道建立与维护

1、隧道建立:在客户端和服务器之间建立VPN隧道,需要配置相应的隧道协议、加密算法、身份认证等信息。

2、隧道维护:定期检查VPN隧道状态,确保隧道正常运行,发现隧道异常时,及时进行故障排查和修复。

实战指南

以下是一个基于L2TP/IPsec的VPN隧道配置实战指南:

1、准备工作:在服务器端和客户端分别安装VPN软件,并获取相应的VPN配置文件。

2、服务器端配置:

- 配置IP地址和子网掩码;

- 配置L2TP/IPsec服务;

- 配置身份认证和授权;

- 启动VPN服务。

3、客户端配置:

- 导入VPN配置文件;

- 配置VPN连接参数;

- 连接VPN。

通过以上步骤,即可完成L2TP/IPsec VPN隧道配置。

VPN隧道配置是保障网络安全和数据传输的重要环节,本文从隧道协议、加密算法、身份认证与授权、隧道建立与维护等方面,对VPN隧道配置进行了深入解析,并提供了实战指南,希望读者通过本文的学习,能够更好地理解和使用VPN隧道配置。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnpingce/54641.html发布于:2024-11-12

还没有评论,来说两句吧...