本文详细解析了ASA 5510 VPN配置,提供了实现安全远程访问的实用指南,涵盖了配置步骤、安全策略设置、连接测试等关键环节,助您高效搭建并管理VPN,确保数据传输安全可靠。

ASA 5510 VPN配置步骤详解

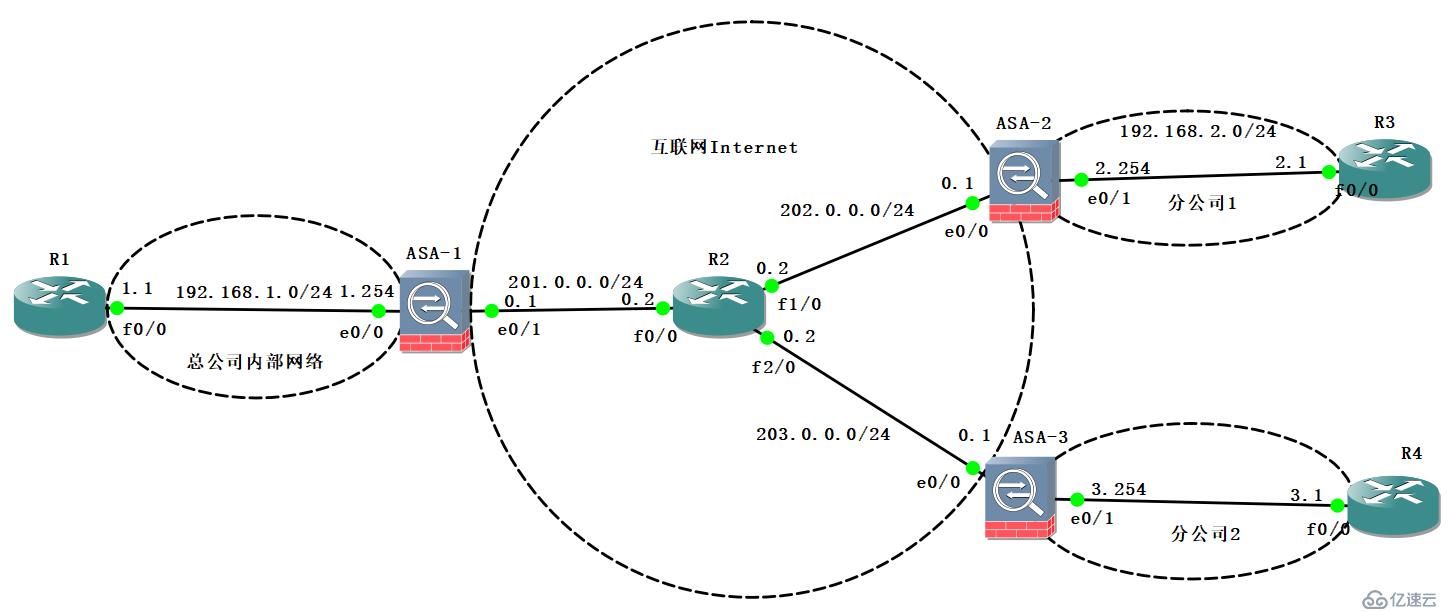

让我们通过一张图片来直观了解配置流程。

1. 配置ASA 5510防火墙

(1)登录到ASA 5510防火墙,进入命令行界面。

(2)配置接口,为VPN连接指定接口。

(3)创建VLAN,为VPN连接创建专用的VLAN。

(4)配置NAT,确保内部网络与公网之间的通信畅通。

(5)配置IP地址池,为VPN客户端分配动态IP地址。

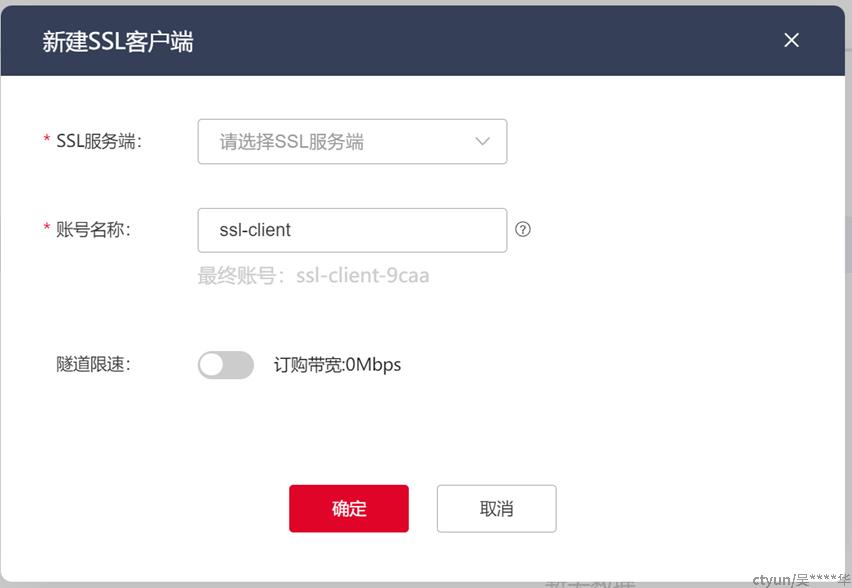

2. 配置VPN客户端

(1)在VPN客户端安装VPN客户端软件。

(2)输入VPN服务器地址、端口等必要信息。

(3)配置认证方式,如预共享密钥、数字证书等。

(4)启动VPN连接,进行身份验证。

3. 配置IKE/IPsec策略

(1)在ASA 5510防火墙上创建IKE/IPsec策略。

(2)配置IKE阶段,如安全关联(SA)寿命、加密算法等。

(3)配置IPsec阶段,如加密算法、认证算法等。

(4)配置NAT穿越,确保VPN客户端能够访问内部网络。

4. 配置路由

(1)在ASA 5510防火墙上配置路由,使VPN客户端能够访问内部网络。

(2)根据实际需求,选择配置静态路由或动态路由。

配置示例

以下是一个简单的ASA 5510 VPN配置示例:

1. 配置接口和VLAN

interface GigabitEthernet0/1 ip address 192.168.1.1 255.255.255.0 no shutdown interface vlan 10 ip address 192.168.10.1 255.255.255.0 no shutdown

2. 配置NAT

nat (inside, outside) 1 0.0.0.0 0.0.0.0

3. 配置IP地址池

ip local pool VPN_POOL 192.168.10.2 192.168.10.10

4. 配置IKE/IPsec策略

ikev2 policy VPN_IKE Authentication method pre-shared-key encryption aes-256 hash sha-256 lifetime 8 hours crypto ipsec transform-set VPN_IPSEC esp-aes 256 esp-sha-hmac crypto map VPN_CMAP 10 ipsec-isakmp set peer 192.168.10.2 set transform-set VPN_IPSEC set pfs group 2

5. 配置路由

route outside 0.0.0.0 0.0.0.0 192.168.1.2

通过以上步骤,您已成功完成了ASA 5510 VPN的配置,在实际应用中,请根据具体需求调整配置参数,以确保VPN连接的稳定性和高效性。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnpingjia/43930.html发布于:2024-11-10

还没有评论,来说两句吧...