Linux下VPN配置与iptables防火墙策略详解:本文详细介绍了在Linux系统中配置VPN及设置iptables防火墙策略的方法。通过配置VPN,用户可以安全地连接到远程网络;而iptables防火墙策略则能确保网络安全。文章涵盖了VPN配置步骤、iptables规则设置、端口转发等内容,帮助读者全面了解Linux系统下的VPN配置与防火墙策略。

VPN配置详解

我们需要选择合适的VPN协议,目前市场上常见的VPN协议包括PPTP、L2TP/IPsec和OpenVPN等,PPTP和L2TP/IPsec配置相对简单,但安全性较低;而OpenVPN则具有更高的安全性,尽管配置较为复杂,本文将以OpenVPN为例,详细介绍Linux系统下的VPN配置过程。

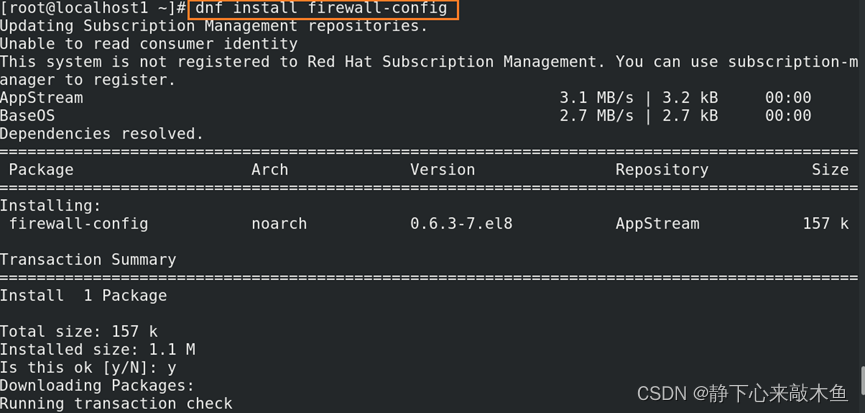

1. 安装OpenVPN

在Linux系统中,您可以使用以下命令来安装OpenVPN:

sudo apt-get install openvpn

2. 配置OpenVPN

(1)创建OpenVPN服务器配置文件

在/etc/openvpn/目录下创建一个名为server.conf的配置文件,并添加以下内容:

OpenVPN server configuration Set the port for OpenVPN to listen on port 1194 Set the cipher used for encryption cipher AES-256-CBC Set the VPN server's certificate and key cert /etc/openvpn/server.crt key /etc/openvpn/server.key Set the CA certificate ca /etc/openvpn/ca.crt Set the Diffie-Hellman key dh /etc/openvpn/dh2048.pem Set the certificate authority cert /etc/openvpn/ca.crt Set the client certificate and key client-cert-not-required Set the client key client-key-not-required Set the server's network address server 10.8.0.0 255.255.255.0 Set the client's network address client 10.8.0.100 255.255.255.0 Set the DNS server for clients push "dns 8.8.8.8" Set the route for clients push "route 192.168.1.0 255.255.255.0" Set the keepalive interval keepalive 10 120 Set the client connection log level log-level info Set the log file log /var/log/openvpn.log

(2)生成服务器证书

sudo openssl req -x509 -days 365 -nodes -out ca.crt -keyout ca.key sudo openssl req -new -key ca.key -out server.csr sudo openssl ca -in server.csr -out server.crt -keyfile ca.key -config ca.cnf

(3)生成客户端证书

sudo openssl req -new -key client.key -out client.csr sudo openssl ca -in client.csr -out client.crt -keyfile ca.key -config ca.cnf

3. 启动OpenVPN服务

sudo systemctl start openvpn@server

iptables防火墙策略

1. 允许VPN连接

sudo iptables -A INPUT -p tcp --dport 1194 -j ACCEPT sudo iptables -A FORWARD -s 10.8.0.0/24 -j ACCEPT sudo iptables -A FORWARD -d 10.8.0.0/24 -j ACCEPT

2. 防火墙策略示例

以下是一些常见的防火墙策略示例:

- 允许SSH连接:

sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT

- 允许本地访问:

sudo iptables -A INPUT -i lo -j ACCEPT

- 允许已建立连接的流量通过:

sudo iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

- 允许VPN连接:

sudo iptables -A INPUT -p tcp --dport 1194 -j ACCEPT sudo iptables -A FORWARD -s 10.8.0.0/24 -j ACCEPT sudo iptables -A FORWARD -d 10.8.0.0/24 -j ACCEPT

- 丢弃所有其他连接:

sudo iptables -A INPUT -j DROP sudo iptables -A FORWARD -j DROP

通过以上配置,您可以在Linux系统上成功搭建一个安全的VPN网络,在实际应用中,您可以根据需求调整VPN配置和防火墙策略,以满足不同的安全需求。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpnpingjia/73572.html发布于:2024-11-15

还没有评论,来说两句吧...