本文探讨了VPN与iptables转发技术在构建高效网络安全防护体系中的应用。通过分析两种技术的原理和优势,阐述了如何利用它们实现网络安全的强化和管理,以保障网络环境的安全稳定。

VPN技术

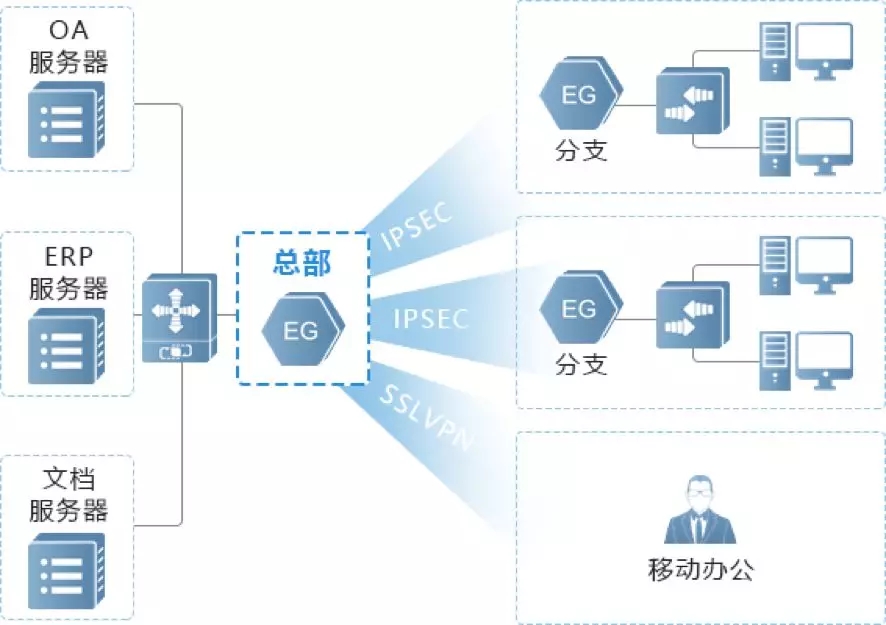

VPN是一种通过公共网络(如互联网)构建安全通道的技术,其核心目的是确保数据传输的安全性,VPN通过采用先进的加密算法对数据进行加密处理,确保数据在传输过程中不被窃取或篡改,以下是VPN技术的几个显著特点:

1、加密:VPN利用高级加密算法对数据进行加密,确保数据传输过程的安全性。

2、隧道:VPN通过创建隧道来实现数据传输,将数据封装在隧道中进行传输,有效防止数据被窃取。

3、隧道协议:VPN支持多种隧道协议,如PPTP、L2TP/IPsec等,以适应不同的应用场景。

4、跨地域访问:VPN可以实现跨地域访问,使用户能够在异地访问企业内部网络。

iptables转发技术

iptables是一款功能强大的Linux网络安全工具,它能够控制网络流量,通过对进出网络的数据包进行过滤,实现防火墙、NAT等功能,以下是iptables转发技术的几个关键特点:

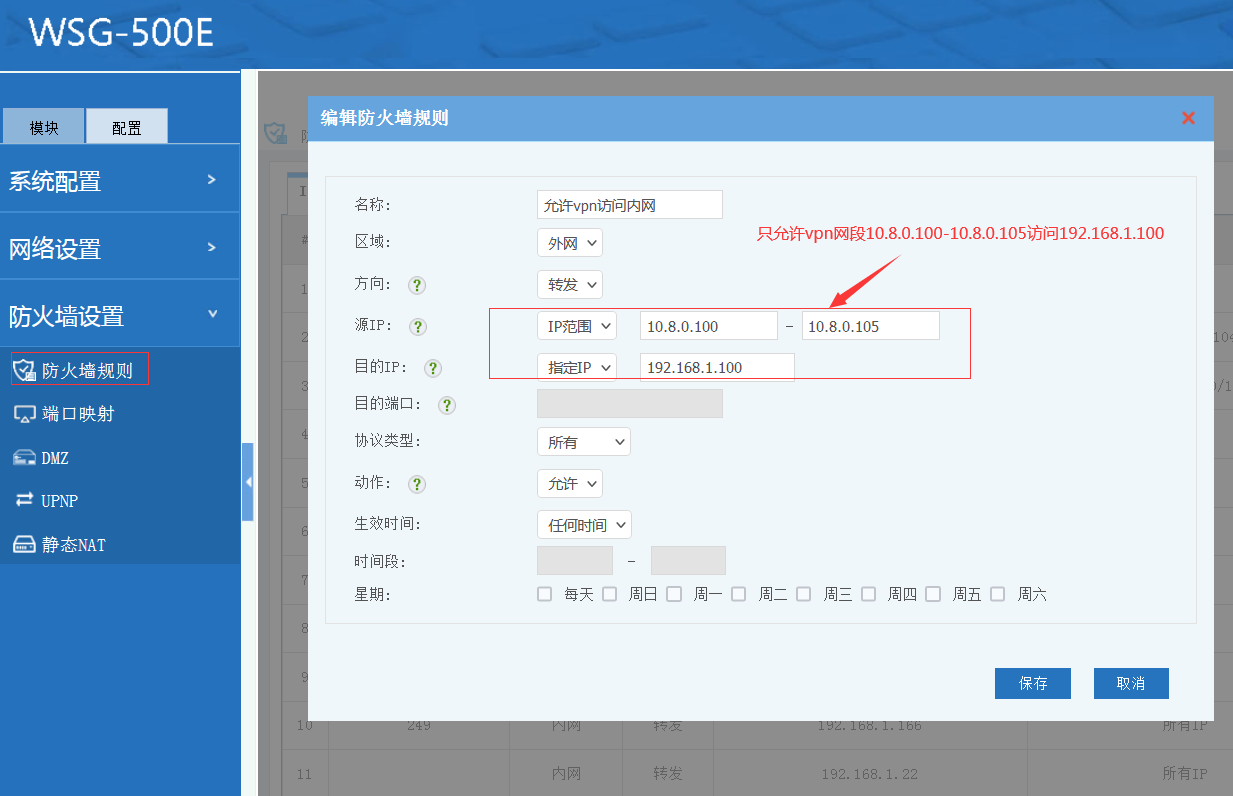

1、过滤:iptables可以根据数据包的源IP、目的IP、端口号等信息对数据包进行精确过滤。

2、NAT:iptables支持网络地址转换(NAT),可以将内网IP地址转换为公网IP地址,实现内外网通信。

3、链:iptables将数据包按照链进行处理,包括输入链、输出链、目标链等,以实现对数据包的灵活控制。

4、规则:iptables通过设置规则来处理数据包,如允许、拒绝、丢弃等,从而实现对网络流量的精确控制。

VPN与iptables转发技术的结合

VPN与iptables转发技术在网络安全防护中可以相互补充,实现更为高效的网络防护:

1、VPN保护iptables:将iptables部署在VPN隧道内,可以有效防止iptables被外部攻击者篡改或破坏。

2、iptables保护VPN:使用iptables对VPN隧道进行过滤,防止恶意数据包进入VPN隧道。

3、VPN与iptables结合实现NAT:通过iptables将VPN客户端的公网IP地址转换为内网IP地址,实现内外网通信。

4、VPN与iptables结合实现负载均衡:通过iptables将VPN客户端的连接分发到多个服务器,提高网络性能。

构建高效网络安全防护体系

结合VPN与iptables转发技术,可以构建以下高效网络安全防护体系:

1、部署VPN隧道:在关键节点部署VPN隧道,确保数据传输的安全性。

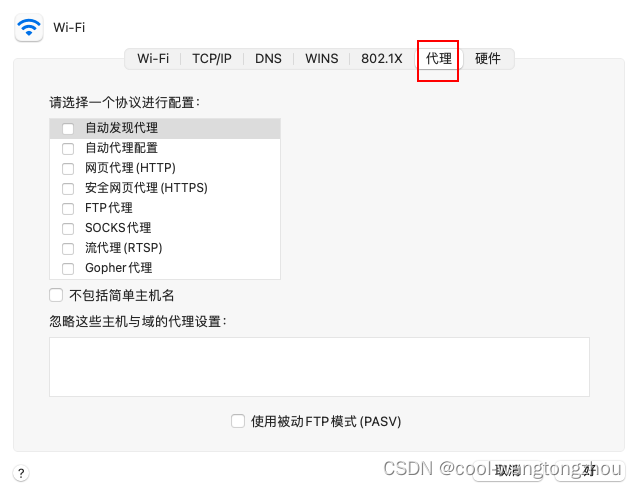

2、配置iptables规则:根据实际需求,配置iptables规则,实现数据包的过滤、NAT等功能。

3、定期更新和维护:定期更新VPN和iptables软件,确保网络安全防护体系的稳定性。

4、监控和审计:对VPN和iptables进行实时监控和审计,及时发现并处理安全事件。

5、培训和教育:加强对员工的网络安全意识培训,提高网络安全防护能力。

VPN与iptables转发技术在网络安全防护中发挥着重要作用,通过结合这两种技术,我们可以构建一个高效、稳固的网络防护体系,从而保障网络安全。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpntuijian/53688.html发布于:2024-11-12

还没有评论,来说两句吧...