IPsec VPN工作原理主要分为两个关键阶段:密钥交换和加密传输。密钥交换阶段确保双方建立安全的通信通道,使用IKE协议实现;加密传输阶段通过ESP和AH协议保护数据传输的安全性。这两个阶段共同确保IPsec VPN在互联网上实现安全可靠的远程访问。

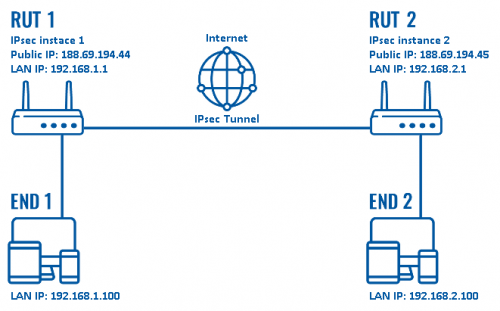

如图所示,IPsec VPN是基于IPsec(互联网协议安全)协议的虚拟专用网络技术,旨在为网络数据传输提供坚实的安全保障,它通过加密、认证以及完整性校验等多种技术手段,确保数据在传输过程中的安全性及可靠性,IPsec VPN被广泛应用于企业内部网络、远程访问以及互联网安全等领域。

IPsec VPN工作机制

IPsec VPN的工作机制主要分为握手阶段和传输阶段。

1. 握手阶段

握手阶段是IPsec VPN建立连接的第一步,其核心目标是协商双方的安全参数,并建立安全隧道,以下是握手阶段的详细步骤:

初始化:客户端向服务器发送初始化消息,请求建立安全连接。

协商安全参数:客户端与服务器根据预定义的安全策略,协商加密算法、认证算法、密钥交换算法等安全参数。

交换身份信息:双方交换身份信息,如用户名、密码等,以进行身份认证。

密钥交换:双方通过预定义的密钥交换算法,交换加密和解密所需的密钥。

安全关联建立:根据协商的安全参数和密钥,双方建立安全关联(Security Association,SA),用于后续数据传输的加密、认证和完整性校验。

2. 传输阶段

传输阶段是IPsec VPN建立连接后的数据传输阶段,其主要任务是保护数据在安全隧道中的传输,以下是传输阶段的详细步骤:

数据封装:客户端将需要传输的数据封装成IPsec数据包,并添加加密、认证和完整性校验等信息。

发送数据包:客户端将封装好的IPsec数据包发送到服务器。

数据解封装:服务器接收到IPsec数据包后,进行解封装,提取原始数据。

数据解密:服务器使用协商的密钥,对加密数据进行解密。

数据认证:服务器对解密后的数据进行认证,确保数据的完整性和安全性。

数据传输:服务器将认证后的数据传输到目标设备。

IPsec VPN的优势

1、高安全性:IPsec VPN采用多种加密、认证和完整性校验技术,确保数据传输过程中的安全性和可靠性。

2、强大的兼容性:IPsec VPN支持多种操作系统和设备,具有广泛的兼容性。

3、灵活的部署方式:IPsec VPN可以根据实际需求,灵活部署在企业内部网络、远程访问和互联网安全等领域。

4、便于管理:IPsec VPN支持集中管理,方便企业进行安全策略的配置和监控。

IPsec VPN作为一种重要的网络安全技术,在保障数据传输安全方面发挥着至关重要的作用,通过握手阶段和传输阶段,IPsec VPN实现了数据传输过程中的安全保护,了解IPsec VPN的工作原理,有助于我们更好地应对网络安全挑战,确保企业数据的安全。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpntuijian/69615.html发布于:2024-11-14

还没有评论,来说两句吧...