本文深入解析了Cisco ASA VPN配置,详细介绍了如何通过配置实现高效安全的远程访问。文章涵盖了VPN的基本概念、配置步骤、安全策略设置等内容,为读者提供了全面实用的指导。

随着互联网技术的飞速发展,远程办公已成为企业提高工作效率、降低运营成本的重要手段,而VPN(虚拟私人网络)技术作为保障远程访问安全的重要手段,在企业中得到广泛应用,本文将深入解析Cisco ASA VPN配置,帮助读者掌握实现高效安全的远程访问的方法。

Cisco ASA VPN配置概述

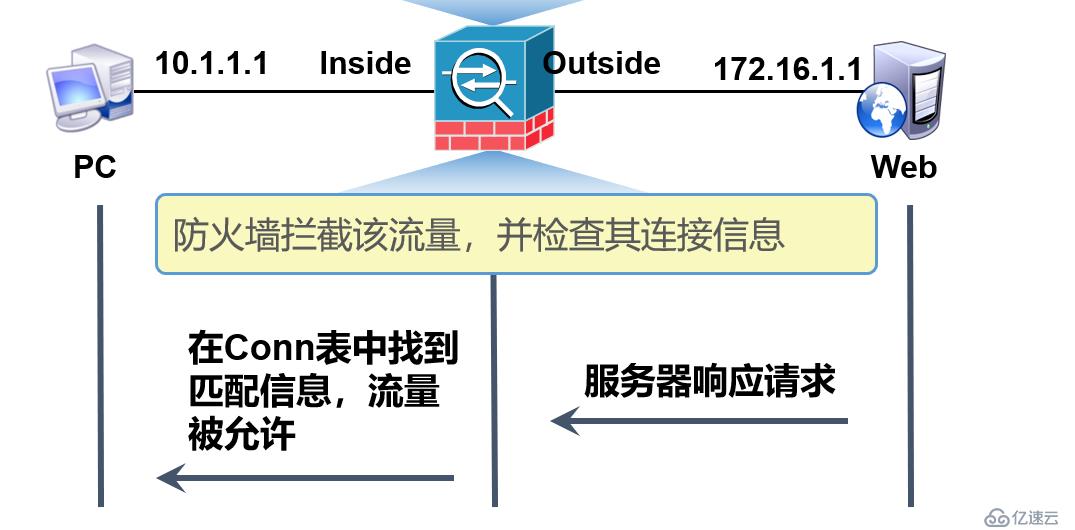

Cisco ASA(Adaptive Security Appliance)是一款集防火墙、VPN、入侵检测等多种安全功能于一体的安全设备,在配置VPN时,主要分为以下几个步骤:

1、创建VPN策略

2、配置IKE(Internet Key Exchange)参数

3、配置IPsec参数

4、配置路由

5、验证VPN连接

创建VPN策略

1、登录到Cisco ASA设备,进入命令行界面。

2、使用“configure terminal”命令进入配置模式。

3、使用“object network”命令创建一个网络对象,用于表示远程用户或远程网段。

4、使用“ip address”命令为该网络对象配置IP地址。

5、使用“object group”命令创建一个安全组,用于表示远程用户或远程网段。

6、使用“object security”命令创建一个安全策略,指定允许或拒绝的访问规则。

7、使用“access-list”命令创建访问控制列表,用于匹配VPN连接请求。

配置IKE参数

1、使用“ikev2 policy”命令创建IKE策略,指定IKE版本、加密算法、哈希算法等参数。

2、使用“crypto isakmp policy”命令创建ISAKMP策略,指定ISAKMP密钥交换算法、密钥长度等参数。

3、使用“crypto ipsec transform-set”命令创建IPsec转换集,指定加密算法、哈希算法等参数。

配置IPsec参数

1、使用“crypto ipsec transform-set”命令创建IPsec转换集,指定加密算法、哈希算法等参数。

2、使用“crypto map”命令创建IPsec映射,指定安全策略、转换集、本地/远程地址等参数。

3、使用“interface”命令进入接口配置模式,为接口配置IPsec映射。

配置路由

1、在配置VPN策略时,已为远程用户或远程网段创建了网络对象。

2、在全局配置模式下,使用“route”命令添加静态路由,将远程用户或远程网段指向VPN接口。

3、在接口配置模式下,使用“ip route”命令添加静态路由,将VPN接口指向本地网络。

验证VPN连接

1、在本地或远程终端,使用ping命令测试VPN连接是否成功。

2、查看日志文件,确认VPN连接状态。

本文深入解析了Cisco ASA VPN配置,包括创建VPN策略、配置IKE/ISAKMP/IPsec参数、配置路由和验证VPN连接等步骤,通过学习本文,读者可以掌握实现高效安全的远程访问的方法,为企业网络安全提供有力保障。

需要注意的是,在实际配置过程中,还需根据企业需求和网络环境进行调整,为确保VPN连接的安全性,建议定期更新设备固件和策略,并加强对VPN设备的维护与管理。

未经允许不得转载! 作者:烟雨楼,转载或复制请以超链接形式并注明出处快连vpn。

原文地址:https://le-tsvpn.com/vpntuijian/43535.html发布于:2024-11-10

还没有评论,来说两句吧...